El costo oculto de la IA: por qué tu próxima computadora podría ser más cara y tener menos memoria

La demanda de hardware como memorias DRAM y SSD para inteligencia artificial ha disparado los precios hasta un 200% entre septiembre de 2025 y marzo de 2026

El truco de Apple para conseguir una imagen más nítida con el MacBook Neo

Al mismo tiempo que el portátil, la empresa de Cupertino presentó monitores que son más potentes por sí solos, lo que abre la puerta a optimizar dicho ordenador con la pantalla externa

El secreto de los expertos: Winhance, la herramienta que deja tu Windows 11 como recién instalado

Winhance simplifica la limpieza de aplicaciones preinstaladas, incluidas funciones de inteligencia artificial, permitiendo a los usuarios recuperar espacio y velocidad

De smartphone a PC: trucos para transformar tu teléfono en una computadora

El primer paso fundamental para usar el móvil como una PC es conectar el dispositivo a un monitor externo

Laptop vs PC de escritorio: qué conviene más según el uso, presupuesto y espacio

Las laptops destacan por su portabilidad y las computadoras de escritorio por una mayor potencia

Cómo un fallo en el arranque de Linux puede dejar tu portátil expuesto a ataques y malware oculto

El método de ataque consiste en introducir varias veces una contraseña errónea de descifrado, lo que fuerza la apertura de un shell de depuración de bajo nivel

Señales de que tu PC necesita mantenimiento y cada cuánto tiempo debes hacerlo

La acumulación de polvo y la falta de actualización del software pueden afectar el rendimiento y provocar sobrecalentamientos

Apple anuncia nuevas MacBook Air y MacBook Pro con nueva generación de chips M5

Las nuevas versiones de MacBook llegan acompañadas de innovaciones en software, que incluyen atajos inteligentes, traducción en vivo y mejoras en privacidad y conectividad

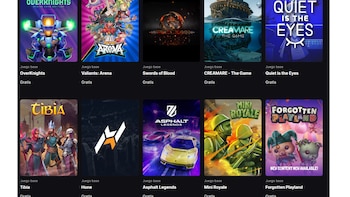

Juegos gratis en Epic Games: cómo descargarlos desde la tienda

Los usuarios pueden encontrar más de 100 títulos gratuitos como Where Winds Meet, Byte Wars, Raven2, Warzone, Wild Americas, entre otros

¿Tienes una computadora vieja? Google ofrece este sistema operativo que puedes instalar desde una USB

ChromeOS Flex extiende la vida útil de estos dispositivos y ofrece una alternativa ante el final del soporte para Windows 10

Últimas Noticias

Los relojes se adelantan mañana en Estados Unidos: todo lo que hay que saber sobre el inicio del horario de verano

La entrada en vigor del horario de verano este domingo obliga a ajustar los relojes una hora antes de acostarse, una medida que afecta la rutina de millones de estadounidenses y busca aprovechar mejor la luz natural diaria

Cuánto gana un trabajador de la construcción en Estados Unidos según la región y la experiencia

El salario de los obreros varía desde el mínimo estatal hasta más de USD 1.200 semanales en zonas de alta demanda, con diferencias marcadas por especialización, ubicación y pertenencia sindical

El AEK Atenas aguarda como posible rival del Rayo Vallecano en cuartos de final

Caro Quintero busca acuerdo de culpabilidad con Fiscalía de EEUU, revela su defensa

La abogada del capo mexicano dijo que se estaría negociando un acuerdo de culpabilidad con la Fiscalía de Estados Unidos

Israel sorprende a Georgia en la ida y se perfila como el rival del equipo español