Mundial 2026: ¿Oportunidad o trampa? UNAM advierte que puede disparar rentas y desigualdad en México

Especialistas alertan que este megaevento podría elevar rentas e incrementar la desigualdad urbana en las ciudades sede

Ciberdelincuentes venden entradas, mercancía y paquetes de viaje falsos a días del Mundial 2026

La escalada en el número de sitios web fraudulentos, detectada por firmas de ciberseguridad y agencias federales, busca obtener información sensible y realizar estafas aprovechando el interés por el evento

Pilas: estos correos, mensajes y llamadas pueden robar sus datos durante las elecciones presidenciales de 2026

Estos ataques simulan entidades oficiales con información falsa de resultados y formularios de votación

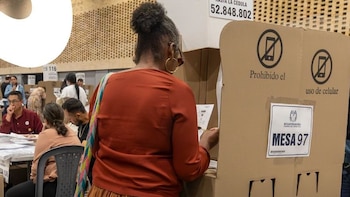

Ministro de Defensa activa blindaje digital y desvíos viales en Bogotá para las elecciones de Presidencia

La nueva sala de coordinación también hará seguimiento a denuncias relacionadas con ciberseguridad y a la actividad de cuentas automatizadas o bots que busquen alterar la información pública, además de la difusión de información falsa que pueda afectar el desarrollo de la jornada electoral

Un simple botón en el router puede abrir la puerta a hackers y poner en riesgo tu contraseña

Aunque fue diseñada para simplificar la conexión a internet, esta tecnología presenta debilidades que pueden ser aprovechadas por ciberdelincuentes

Microsoft amenaza a investigador por divulgar fallos de seguridad en Windows

El caso ha provocado reacciones negativas de expertos y ex empleados de la propia compañía

Olvídate de las contraseñas: cómo la nueva función de Google Chrome mantiene tu sesión iniciada de forma segura

Una nueva herramienta de Chrome permite que tu sesión quede ligada a tu computadora, para que si alguien la copia no pueda usarla en otro equipo

Cómo proteger tu celular Android de hackers, apps falsas y robo de cuentas

Mantener el celular actualizado y desconfiar de enlaces sospechosos son claves para evitar ataques

Clonan voces con inteligencia artificial para cometer fraudes: cómo evitar caer en la trampa

Las llamadas falsas generan situaciones de urgencia para presionar a las víctimas y obtener dinero rápidamente

Las falsas tiendas del Mundial 2026 ya circulan en internet y buscan robar dinero y datos personales

Los ciberdelincuentes aprovechan la venta de entradas y camisetas del Mundial 2026 para lanzar nuevas estafas online

Últimas Noticias

El error que muchos comenten al comprar un celular: una característica que nadie debe olvidar

Elegir un celular por modas o por campañas publicitarias suele llevar a compras impulsivas y poco funcionales

Elecciones presidenciales EN VIVO desde Bogotá, hoy 31 de mayo: estos son los cierres viales en la capital, según la Secretaría de Movilidad

El cierre temporal de vías y los desvíos se adoptarán para garantizar el acceso y la seguridad vial en los puntos de mayor concurrencia, según comunicó la entidad, que desplegará personal operativo y controlará los accesos

Tragedia en la Panamericana Norte: despiste de minivan deja al menos cuatro muertos en Pacasmayo

Al menos una menor de edad figura entre las víctimas fatales del accidente ocurrido a la altura del cerro Chilco, donde equipos de emergencia atendieron a una docena de heridos trasladados a hospitales de la región La Libertad

México logra histórica medalla de oro dentro de la Copa de Naciones de Salto Ecuestre

Después de 78 años, el país volvió a subirse a lo más alto del podio en esta prueba, donde Humberto Mariles es el máximo referente histórico

Cómo evitar errores comunes al usar paneles en tus paredes

Los expertos explican por qué es vital respetar la historia y las proporciones originales de cada ambiente